Loading...

Loading...

Loading...

Loading...

Loading...

Loading...

Loading...

Loading...

Loading...

Loading...

Loading...

Loading...

Loading...

Loading...

Loading...

یہ دستاویز ایک کوشش ہے کہ منظم طریقے سے ٹیرافارم (Terraform) کا استعمال کرتے ہوئے بہترین طریقوں کو بیان کیا جائے اور ٹیرافارم کے صارفین کو پیش آنے والے اکثر مسائل کے لیے سفارشات فراہم کی جائیں۔

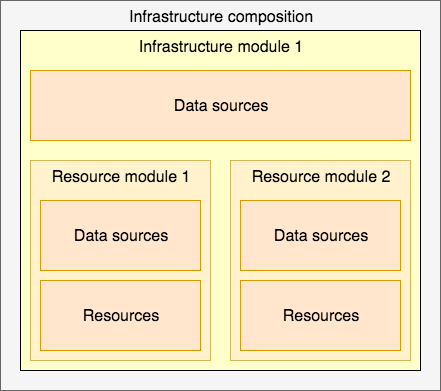

composition-1 {

infrastructure-module-1 {

data-source-1 => d1

resource-module-1 {

data-source-2 => d2

resource-1 (d1, d2)

resource-2 (d2)

}

resource-module-2 {

data-source-3 => d3

resource-3 (d1, d3)

resource-4 (d3)

}

}

}

variable "website" {

type = map(string)

default = {}

}

resource "aws_s3_bucket" "this" {

# omitted...

dynamic "website" {

for_each = length(keys(var.website)) == 0 ? [] : [var.website]

content {

index_document = website.value.index_document

error_document = lookup(website.value, "error_document", null)

}

}

}website = {

index_document = "index.html"

}

outputs.tf -میں بنائے گئے ریسورسز سے آؤٹ پٹ پر مشتمل ہے۔ main.tfaws_subnet {name}subnet aws_vpcvpc`resource "aws_route_table" "public" {}``resource "aws_route_table" "public_route_table" {}``resource "aws_route_table" "public_aws_route_table" {}`resource "aws_route_table" "public" {

count = 2

vpc_id = "vpc-12345678"

# ... remaining arguments omitted

}

resource "aws_route_table" "private" {

for_each = toset(["one", "two"])

vpc_id = "vpc-12345678"

# ... remaining arguments omitted

}resource "aws_route_table" "public" {

vpc_id = "vpc-12345678"

count = 2

# ... remaining arguments omitted

}resource "aws_nat_gateway" "this" {

count = 2

allocation_id = "..."

subnet_id = "..."

tags = {

Name = "..."

}

depends_on = [aws_internet_gateway.this]

lifecycle {

create_before_destroy = true

}

} resource "aws_nat_gateway" "this" {

count = 2

tags = "..."

depends_on = [aws_internet_gateway.this]

lifecycle {

create_before_destroy = true

}

allocation_id = "..."

subnet_id = "..."

}resource "aws_nat_gateway" "that" { # Best

count = var.create_public_subnets ? 1 : 0

}

resource "aws_nat_gateway" "this" { # Good

count = length(var.public_subnets) > 0 ? 1 : 0

}output "security_group_id" {

description = "The ID of the security group"

value = try(aws_security_group.this[0].id, aws_security_group.name_prefix[0].id, "")

}output "this_security_group_id" {

description = "The ID of the security group"

value = element(concat(coalescelist(aws_security_group.this.*.id, aws_security_group.web.*.id), [""]), 0)

}output "rds_cluster_instance_endpoints" {

description = "A list of all cluster instance endpoints"

value = aws_rds_cluster_instance.this.*.endpoint

}